三个人一前一后攻击舒服_2剧情简介

三个人一前一后攻击舒服_2剧情简介

三个人一前一后攻击舒服三个人一前一后攻击舒(🎻)(shū )服在专业领域(yù(😝) )中(zhōng ),我(wǒ )们(💾)常常遇到各种攻击和安(ān )全挑战,其中(📼)(zhōng )一种常见的攻击(jī )是“三(sān )个人一前一后(hòu )”攻击。该攻击方式是指,攻(gōng )击者通过两(liǎng )个前端(🥧)攻击点和一个后端攻(gōng )击点,以瞄准某个系统的(de )弱(ruò )点(diǎn )或漏洞,对其(💤)进行恶意行三个人一前一(🎺)后攻击舒服

三个人一前一后攻击舒服三个人一前一后攻击舒(🎻)(shū )服在专业领域(yù(😝) )中(zhōng ),我(wǒ )们(💾)常常遇到各种攻击和安(ān )全挑战,其中(📼)(zhōng )一种常见的攻击(jī )是“三(sān )个人一前一后(hòu )”攻击。该攻击方式是指,攻(gōng )击者通过两(liǎng )个前端(🥧)攻击点和一个后端攻(gōng )击点,以瞄准某个系统的(de )弱(ruò )点(diǎn )或漏洞,对其(💤)进行恶意行三个人一前一(🎺)后攻击舒服

三个人一前一后攻击舒服

在(🎞)专业领域中(🦄),我们常常遇到各种攻(🗾)击和安全挑战,其中一种常见的攻(👡)击是(😅)“三个人一前一后”攻击。该攻击方式是指,攻击者通过两个前端攻(🎰)击点和一个后端攻击点,以瞄准某个系统的弱点或漏(🕛)洞,对其进行恶意行为。本文将探讨(🥐)这种攻击方式在安全领域中的应对方式,并以舒服为标题引发读者对于安全防护的思考。

在“三个人一前一后”攻击中,攻击者通常使用各种手段来寻找系(👕)统的弱点或漏洞。这个过程中,攻击者可能调查目标系统的结构、(🌲)协议、数据流以及可能存在的隐患(🚩)。通过对系统进行深入了解,攻击者可以更准确地选择攻击的前端和后端点。

前端攻击点通常指网络层,攻击(🏩)者通过截取、篡改或(🛣)劫持网(💗)络流量来获取目标系统中的敏感信(💾)息或进行非法访问。这些攻击点包括但不限于钓鱼、中间人攻击、(🌁)欺骗等。攻击者可以通过发送诱饵邮件、使用伪装网站、通过网络嗅探等(👇)方式(🙋)来实施前端(♑)攻击。

后端攻击(🏂)点通常指应用层,攻(📢)击者通过利用目标系统中的漏洞或弱点,触(🈯)发未经授权的访问、恶意数据注入或拒绝服务等攻击行为。这些攻击点包括但不(😞)限(🧙)于SQL注入、跨站脚本攻击(XSS)、CSRF攻击等。攻击者可以通过发送恶意代码、篡改URL参数、通过社交工程等方式来实施后端(🆒)攻击。

为了应对“三个人(💬)一前一后”攻击,我们需要采取一系列的安全措施。首先,我们应该加强对系统的安全意识教育,培养员工识别(⚾)和防范各种网络攻击(🌤)的能力。这包括教(🕟)育员工关于(🚏)网络钓鱼、社交工程等攻击方式的知识,以及(🖕)提供相关培训和测试。

其(🈴)次,我们应(👤)该采用多层次、多(🤞)重防护的安全策略。这包括使用防火墙、入侵检测系统(IDS)、反病毒(🌱)软件等网络安全设备,以及定期进(🧑)行安全漏洞扫描和漏洞修复(🥃)。通过这些安全策略的应用,可以大大减少系统遭受攻击的风(🥀)险。

此外,我们还应该加强对系统的监控和日志记录。通(🚪)过实时监控系统的网络流量和应用程序的行为,我们可(😼)以及时发现异常活(😥)动并采取必(🛫)要的安全措施。此外,记录详细的安全日志有助于事后对攻击进行溯源和调查。

最后,我们应该定期(🦆)进行渗透测试和安全评估。通过模拟真实攻击场景,我们可以评估系统在(🥄)面对各种攻击方式时的强弱点,并(🐡)及时修复漏洞和弱点,提高系统的安全性。

在安全领域中,我们必须(🎨)时刻保持警惕,并不断提(🌼)升自己的安全意识和技能。只有通过综合应对“三个人一前一后”攻击,我们才能确保系统在日常运行中的安全性和稳定性,让用户和企业能够舒服地使用各种网络服务。让我们共同努力,共建安全(🤷)的网络环境!

三个人一前一后攻击舒服_2相关问题

- 1、哪里可以免费观看《三个人一前一后攻击舒服_2》?

- 网友:在线观看地址策驰影院 在线观看策驰影院_专注电影电视剧动漫的门户网站 _ 策驰影院

- 2、《三个人一前一后攻击舒服_2》演员表?

- 网友:主演有麻宫淳子等

- 3、《三个人一前一后攻击舒服_2》是什么时候上映/什么时候开播的?

- 网友:2018年,详细日期也可以去百度百科查询。

- 4、三个人一前一后攻击舒服_2如果播放卡顿怎么办?

- 百度贴吧网友:播放页面卡顿可以刷新网页或者更换播放源。

- 5、手机免费在线看《三个人一前一后攻击舒服_2》的网站还有哪些?

- 网友:芒果TV、爱奇艺、策驰影院 在线观看策驰影院_专注电影电视剧动漫的门户网站 _ 策驰影院、优酷视频百度视频

- 6、《三个人一前一后攻击舒服_2》剧情怎么样?

- 《三个人一前一后攻击舒服_2》剧情主要讲述了三个人一前一后攻击舒服三个人一前一后攻击舒(shū )服在专业领域(yù )中(zhōng ),我(wǒ )们

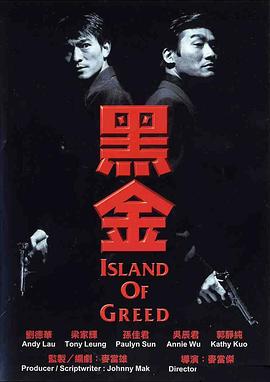

- 6、《三个人一前一后攻击舒服_2》剧照:

- 三个人一前一后攻击舒服_2百度百科 三个人一前一后攻击舒服_2原著 三个人一前一后攻击舒服_2什么时候播 三个人一前一后攻击舒服_2在线免费观看 三个人一前一后攻击舒服_2演员表 三个人一前一后攻击舒服_2结局 电影三个人一前一后攻击舒服_2说的是什么 三个人一前一后攻击舒服_2图片 在线电影三个人一前一后攻击舒服_2好看吗 三个人一前一后攻击舒服_2剧情介绍 三个人一前一后攻击舒服_2角色介绍 三个人一前一后攻击舒服_2上映时间